Burp Suite Pro 2021(渗透测试软件)是一款优秀的渗透测试的软件。软件通过了最先进的扫描技术,可以让用户查看到最新的漏洞,并不断提高安全测试的能力。软件使用后可以帮助用户快速进行渗透测试操作,并且可执行所有的测试,能够无缝地进行从基础分析到发现弱点和漏洞的各种测试操作,非常给力,用户可以通过单独的应用程序来测试每个项目,并且值得注意的是基本上所有的测试都是自动完成的哦,用户可以快速获取最完全的信息和结果,软件不仅能通过检查漏洞来确定漏洞的优先级,还可以提供合理的建议。软件使用了纯自动化的流程来寻找出各种的漏洞,可以帮助用户节省下更多的时间。软件的技术可以用于检测目标应用的程序,在其达到有效负载达到应用程序内危险API时可以向软件实时反馈。今天给大家带来这款Burp Suite Pro 2021(渗透测试软件),感兴趣的朋友可以到本站下载。

The keygen was published for burpsuite 2.1.04 pro.

To run it, java 1.8.0_221 is required, because of which TLS 1.3 interception will not be available, otherwise the keygen is working fine.

run: ```java -noverify -Xbootclasspath/p:burp-loader-keygen-2_1_04.jar -jar burpsuite_pro_v2.1.04.jar```

or from keygen itself

Set Java option

Djava.net.preferIPv4Stack=true

2、点击下一步

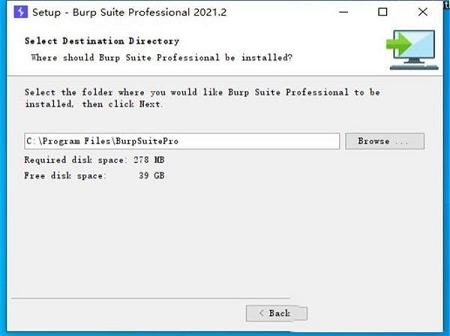

3、选择安装路径

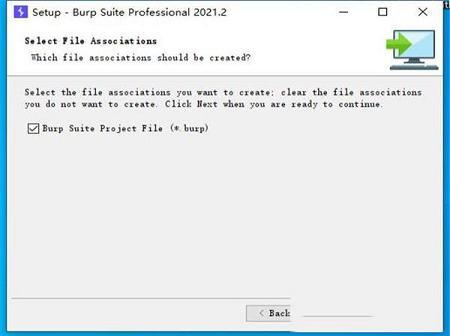

4、在开始页面建立快捷键

5、安装ing

Web漏洞扫描程序是软件的核心。这是世界上许多最大的组织信任的扫描仪。

该扫描仪涵盖整个OWASP Top 10,并且能够进行被动和主动分析。当然,开发工作由PortSwigger的世界领先研究团队负责。

2、通过人工指导的自动化节省更多时间

使用纯自动化工具无法找到每个Web安全漏洞。许多需要某种形式的人工输入。但是,利用这些漏洞通常可能是一件令人厌烦的任务。

Burp Intruder等强大的省力工具可让您更好地利用自己的时间。当对漏洞进行模糊处理或使用其他蛮力技术时,尤其如此。

3、瑞士黑客专用刀

很容易看出软件为何起作用。这是一个真正的一站式解决方案,可快速,可靠地发现和利用Web应用程序中的漏洞。

但这还不止于此。通过BApp Store,您可以访问数百个社区生成的插件。软件的Extender API允许您编写自己的。通过以这种方式增强软件的功能,其应用几乎变得无限。

4、业界最受欢迎的工具

Burp Suite Professional在130多个国家/地区拥有40,000多名用户。这使其成为用于Web安全测试的世界上使用最广泛的工具箱。

这不是偶然发生的。我们的工具众所周知是用户知识的倍增器。

当然,我们会这样说。但是,请看一下我们的凭据。我们的软件可以保护许多世界上最强大的组织:

5、其他人跟随

Burp最初由我们的创始人Dafydd Stuttard撰写。您可能会从The Web Application Hacker's Handbook(关于Web安全的事实上的标准教科书)中知道Daf的名字。Daf仍然领导我们的开发团队。

没有研究,您将无法拥有最先进的工具- 我们的团队是首屈一指的。PortSwigger致力于教育,您将在全球各地的会议上找到我们。

一个典型的例子是Burp Collaborator,它率先开发了带外(OAST)测试技术。我们一直在试验-我们的用户从中受益。

1、涵盖了100多个通用漏洞,例如SQL注入和跨站点脚本(XSS),在OWASP前10名中的所有漏洞中均具有出色的性能。

2、Burp的尖端 Web应用程序搜寻器 准确地映射内容和功能,自动处理会话,状态更改,易失性内容和应用程序登录。

3、Burp Scanner包括一个完整的 JavaScript分析 引擎,该引擎结合了静态(SAST)和动态(DAST)技术,用于检测客户端JavaScript(例如基于DOM的跨站点脚本)中的安全漏洞。

4、Burp率先使用高度创新 的带外技术(OAST) 来增强传统的扫描模型。Burp Collaborator技术使Burp可以检测在应用程序外部行为中完全不可见的服务器端漏洞,甚至报告在扫描完成后异步触发的漏洞。

5、Burp Infiltrator技术可用于检测目标应用程序,以在其有效负载到达应用程序内的危险API时向Burp Scanner提供实时反馈,从而执行交互式应用程序安全测试(IAST)。

6、Burp的扫描逻辑会不断进行改进,以确保能够找到最新的漏洞和现有漏洞的新情况。近年来,Burp成为第一台检测Burp研究团队首创的新型漏洞的扫描仪,包括模板注入和Web缓存中毒。

7、所有报告的漏洞均包含详细的自定义建议。这些内容包括问题的完整说明以及逐步的修复建议。会针对每个问题动态生成建议性措词,并准确描述任何特殊功能或补救点。

二、先进的手动工具

1、使用Burp项目文件实时增量保存您的工作,并从上次中断的地方无缝接听。

2、使用配置库可以使用不同的设置快速启动目标扫描。

3、在Burp的中央仪表板上查看所有发现的漏洞的实时反馈。

4、将手动插入点放置 在请求中的任意位置,以通知扫描仪有关非标准输入和数据格式的信息。

5、浏览时 使用 实时扫描, 以完全控制针对哪些请求执行的操作。

6、Burp可以选择报告所有反映和存储的输入,即使尚未确认漏洞,也可以方便手动测试跨站点脚本之类的问题。

7、您可以导出发现的漏洞的格式精美的HTML报告。

8、CSRF PoC Generator函数可用于为给定请求生成概念验证跨站点请求伪造(CSRF)攻击。

9、内容发现功能可用于发现隐藏的内容和未与可浏览的可见内容链接的功能。

10、目标分析器功能可用于分析目标Web应用程序,并告诉您它包含多少个静态和动态URL,以及每个URL包含多少个参数。

11、Burp Intruder是用于自动化针对应用程序的自定义攻击的高级工具。它可以用于多种目的,以提高手动测试的速度和准确性。

12、入侵者捕获详细的攻击结果,并以表格形式清晰地显示有关每个请求和响应的所有相关信息。捕获的数据包括有效载荷值和位置,HTTP状态代码,响应计时器,cookie,重定向数以及任何已配置的grep或数据提取设置的结果。

三、基本手动工具

1、Burp Proxy允许手动测试人员拦截浏览器和目标应用程序之间的所有请求和响应,即使使用HTTPS时也是如此。

2、您可以查看,编辑或删除单个消息,以操纵应用程序的服务器端或客户端组件。

3、该代理历史记录所有请求和响应通过代理的全部细节。

4、您可以用注释和彩色突出显示来注释单个项目,以便标记有趣的项目,以便以后进行手动后续操作。

5、Burp Proxy可以对响应执行各种自动修改,以方便测试。例如,您可以取消隐藏隐藏的表单字段,启用禁用的表单字段并删除JavaScript表单验证。

6、您可以使用匹配和替换规则,将自定义修改自动应用于通过代理传递的请求和响应。您可以创建对消息标题和正文,请求参数或URL文件路径进行操作的规则。

7、Burp有助于消除拦截HTTPS连接时可能发生的浏览器安全警告。安装时,Burp会生成一个唯一的CA证书,您可以将其安装在浏览器中。然后,为您访问的每个域生成主机证书,并由受信任的CA证书签名。

8、Burp支持对非代理感知客户端的无形代理,从而可以测试非标准用户代理,例如胖客户端应用程序和某些移动应用程序。

9、HTML5 WebSockets消息以与常规HTTP消息相同的方式被拦截并记录到单独的历史记录中。

10、您可以配置细粒度的拦截规则,以精确控制要拦截的消息,从而使您可以专注于最有趣的交互。

11、该目标站点地图显示所有已在网站被发现被测试的内容。内容以树形视图显示,该视图与站点的URL结构相对应。在树中选择分支或节点将显示单个项目的列表,并在需要时提供完整的详细信息,包括请求和响应。

12、所有请求和响应都显示在功能丰富的HTTP消息编辑器中。这提供了对基础消息的大量视图,以帮助分析和修改其内容。

13、可以在Burp工具之间轻松发送单独的请求和响应,以支持各种手动测试工作流程。

14、使用Repeater工具,您可以手动编辑和重新发出单个请求,以及完整的请求和响应历史记录。

15、Sequencer工具用于使用标准密码测试的随机性对会话令牌进行统计分析

16、解码器工具使您可以在现代网络上使用的常见编码方案和格式之间转换数据。

17、Clickbandit工具针对易受攻击的应用程序功能生成有效的Clickjacking攻击。

18、比较器工具在成对的请求和响应或其他有趣的数据之间执行视觉区别。

19、您可以创建自定义会话处理规则来处理特定情况。会话处理规则可以自动登录,检测和恢复无效的会话以及获取有效的CSRF令牌。

20、强大的Burp Extender API允许扩展自定义Burp的行为并与其他工具集成。Burp扩展的常见用例包括即时修改HTTP请求和响应,自定义Burp UI,添加自定义扫描程序检查以及访问关键的运行时信息,包括爬网和扫描结果。

21、该BAPP商店是贡献的爆发式的用户社区随时可以使用扩展的存储库。只需在Burp UI中单击即可安装这些工具。

注意:在某些应用程序中使用软件可能会导致意想不到的效果。在您完全了解软件的功能和设置之前,您只能在非生产系统上使用软件。

1、启动打Bur

从PortSwigger.net网站下载适用于所需平台(Windows,MacOS或Linux)的软件安装程序。

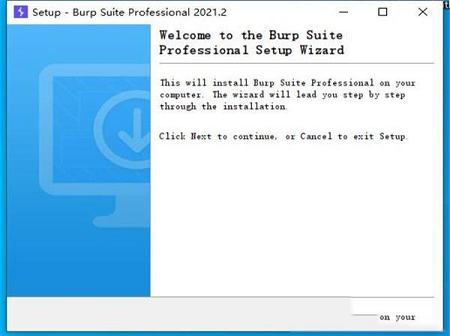

运行安装程序,然后在安装向导中选择任何所需的选项。

通过单击已安装的应用程序快捷方式启动软件。在Linux上,快捷方式位于安装过程中显示/选择的安装路径中。

您也可以从命令行启动软件,以指定其他选项和命令行参数。

2、启动向导

Burp启动时,将显示启动向导。这使您可以选择要打开的Burp项目以及要使用的项目配置。

选择一个项目:

您可以从以下选项中选择以创建或打开项目:

临时项目 -此选项对于不需要保存您的工作的快速任务很有用。所有数据都保存在内存中,并且在Burp退出时丢失。

磁盘上的新项目-这将创建一个新项目,该项目会将其数据存储在Burp项目文件中。该文件将保存项目的所有数据和配置,并且在您工作时会增量保存数据。您也可以指定项目的名称。

打开现有项目 -这将从Burp项目文件中重新打开现有项目。显示最近打开的项目列表,以便快速选择。选择此选项后,重新打开项目时,蜘蛛和扫描仪工具将自动暂停,以避免将任何意外请求发送到现有已配置目标。如果需要,可以取消选择此选项。

注意:您以后可以通过“打p”菜单重命名项目。

选择配置:

您可以从以下选项中选择项目配置:

使用Burp默认值 -这将使用Burp的默认选项打开项目。

使用随项目保存的选项 -仅在重新打开现有项目时可用,并且将使用项目文件中保存的选项打开项目。

从配置文件加载 -这将使用选定的Burp配置文件中包含的选项打开项目。请注意,将仅重新加载配置文件中的项目级选项,而所有用户级选项都将被忽略。显示最近使用的配置文件列表,以便快速选择。

从其他Burp安装中打开项目:

如果您打开由其他Burp安装创建的现有项目,则Burp将提示您决定是否拥有该项目的完全所有权。

之所以需要此决定,是因为Burp在项目文件中存储了一个标识符,该标识符用于检索与项目关联的任何正在进行的Burp Collaborator交互。如果Burp的两个实例在正在进行的工作中共享相同的标识符,则可能会遗漏某些基于协作者的问题或将其错误地报告。如果没有其他Burp实例在该项目上工作,则仅应从其他Burp安装中获得项目的完全所有权。

3、显示设置

第一次运行Burp时,值得花一点时间检查显示设置。Burp可让您为UI的不同部分选择不同大小的字体,并且您可能要更改这些设置,具体取决于屏幕分辨率。

首先,查看Burp菜单中显示的文本,标签标题,按钮和其他文本。如果要更改主UI字体大小,请转到“选项”选项卡,然后转到“显示”子选项卡,然后在“ 用户界面”部分中编辑字体大小。然后重新启动Burp并检查新字体是否合适。

其次,转到“转发器”选项卡,然后查看请求面板中显示的HTTP消息。如果要更改HTTP消息的字体大小,请转到“选项”选项卡,然后转到“显示”子选项卡,然后在“ HTTP消息显示”部分中编辑字体大小。然后返回“中继器”选项卡,检查新字体是否合适(无需重新启动)。

二、扫描网站

Burp Scanner自动执行扫描网站内容和漏洞的任务。根据配置,扫描程序可以爬网应用程序以发现其内容和功能,并审核应用程序以发现漏洞。

1、启动扫描

可以通过多种方式启动扫描:

从特定的URL扫描。这通过对一个或多个提供的URL中的内容进行爬网并有选择地审核爬网的内容来执行扫描。为此,请转到Burp仪表板,然后单击“新建扫描”按钮。这将打开扫描启动器,使您可以配置扫描的详细信息。

扫描选定的项目。这使您可以对特定的HTTP请求执行仅审核扫描(不进行爬网)。为此,请在Burp中的任意位置选择一个或多个请求,然后从上下文菜单中选择“扫描”。这将打开扫描启动器,使您可以配置扫描的详细信息。

实时扫描。您可以使用实时扫描来自动扫描由其他Burp工具(如Proxy或Repeater工具)处理的请求。您可以精确配置要处理的请求,以及是否应扫描它们以识别内容或审核漏洞。为此,请转到Burp仪表板,然后单击“新建实时任务”按钮。这将打开实时扫描启动器,使您可以配置任务的详细信息。

2、配置扫描

您可以并行启动多个扫描,并且每个扫描都有其自己的配置选项,这些选项可以准确确定扫描的执行方式。有两个关键的配置区域:

抓取选项。这些选项控制行为,例如最大链接深度,爬网程序如何针对速度与覆盖范围进行优化以及对爬网范围的限制。阅读更多

审核选项。这些选项控制行为,如插入点的处理以及采用的检测方法。从轻量级纯被动分析到重量级侵入式扫描,这些选项对于控制将执行哪种类型的审核活动非常重要。阅读更多

3、监控扫描活动

您可以通过多种方式监视扫描的进度和结果:

打p仪表板显示有关每个任务进度的指标,问题活动日志显示所有扫描任务报告的问题。

您可以打开单个扫描的任务详细信息窗口,以仅查看该扫描的问题活动日志,以及适用任务的审核项目的详细视图。

该目标站点地图显示的所有内容,并已确定,由域和URL组织问题。

4、报告中

您可以使用Burp Scanner 生成 HTML格式的问题报告。您还可以采用适合导入其他工具的XML格式导出问题。

三、渗透测试

1、使用Burp的基础知识

有关安装和启动Burp,启动项目以及配置显示设置的帮助,请参阅Burp Suite入门上的帮助。

要使用Burp进行渗透测试,您需要配置浏览器以与Burp配合使用,并在浏览器中安装Burp的CA证书。

一旦运行了Burp并配置了浏览器,请转到“代理拦截”选项卡,并确保拦截已打开(如果按钮显示“拦截已关闭”,则单击它以切换拦截状态)。然后转到浏览器并访问任何URL。

浏览器发出的每个HTTP请求都显示在“拦截”选项卡中。您可以查看每条消息,并根据需要进行编辑。然后,单击“转发”按钮将请求发送到目标Web服务器。如果任何时候有待拦截的待处理邮件,您都需要转发所有这些邮件,以使浏览器完成加载正在等待的页面。如果需要,可以切换“ Intercept is on / off”按钮以正常浏览而不会受到任何干扰。有关更多帮助,请参阅Burp Proxy入门。

通过Burp浏览应用程序时,代理历史记录会记录所有请求和响应。在代理中,转到“历史记录”选项卡,并查看您提出的一系列请求。在表中选择一个项目,然后在“请求”和“响应”选项卡中查看完整的消息。

同样,在浏览时,默认情况下Burp会构建目标应用程序的站点地图。转到“目标”选项卡和“站点地图”子选项卡以进行查看。该站点地图包含您在浏览器中访问过的所有URL,以及Burp从对您的请求的响应中推断出的所有内容(例如,通过解析HTML响应中的链接)。被请求的项目以黑色显示,其他项目以灰色显示。您可以在树中展开分支,选择单个项目,然后查看完整的请求和响应(如果有)。有关更多帮助,请参阅使用目标工具。通过配置适当的实时扫描任务,您可以控制在浏览时将哪些内容添加到站点地图。

Burp渗透测试工作流的核心是能够在Burp工具之间传递HTTP请求以执行特定任务的能力。您可以从“代理拦截”选项卡,“代理历史记录”,站点地图以及在Burp中您看到HTTP消息的其他任何地方发送消息。为此,选择一个或多个消息,然后使用上下文菜单将请求发送到另一工具。

您将用于特定任务的Burp工具如下:

扫描程序 -用于自动扫描网站的内容和安全漏洞。

入侵者 -这使您可以执行自定义的自动攻击,以执行各种测试任务。

中继器 -用于不断地手动修改和重新发出单个HTTP请求。

Collaborator客户端 -用于生成Burp Collaborator负载,并监视结果带外交互。

Clickbandit-用于产生针对易受攻击的应用程序的点击劫持漏洞。

定序器 -用于分析应用程序会话令牌中的随机性质量。

解码器 -这使您可以使用常见的编码和解码方案来转换应用程序数据的位。

比较器 -用于对应用程序数据的位进行视觉比较,以发现有趣的差异。

您可以通过多种方式组合Burp的不同工具,以执行从非常简单到高度高级和专业化的测试任务。

2、测试工作流程

Burp使您可以有效地结合手动和自动化技术,使您可以完全控制Burp执行的所有操作,并提供有关正在测试的应用程序的详细信息和分析。

一些用户可能不希望以这种方式使用Burp,而只希望对其应用程序执行快速,轻松的漏洞扫描。如果这是您所需要的,请参阅扫描网站。

3、侦察与分析

该代理工具就在于在打嗝的工作流程的心脏。它使您可以使用浏览器来导航应用程序,而Burp会捕获所有相关信息并轻松启动进一步的操作。在典型的测试中,侦察和分析阶段涉及以下任务。

手动映射应用程序

使用浏览器通过Burp Proxy进行工作,通过跟踪链接,提交表单并逐步执行多步过程来手动映射应用程序。此过程将使用所有请求的内容填充“代理历史记录”和“目标” 站点地图,并且(通过实时扫描)会将可以从应用程序响应(通过链接,表单等)推断出的任何其他内容添加到站点地图中。然后,您应该查看所有未请求的项目(站点地图中以灰色显示),然后使用浏览器进行请求。

必要时执行自动映射

您可以选择使用Burp以各种方式自动执行映射过程。您可以:

进行自动扫描以爬网应用程序的内容。

使用内容发现功能可查找未与您可以浏览或查看的可见内容链接的其他内容。

使用Burp Intruder 执行自定义发现,循环浏览公用文件和目录的列表,并确定命中。

请注意,在执行任何自动操作之前,可能有必要更新Burp 配置的各个方面,例如目标范围和会话处理。

分析应用程序的攻击面

映射应用程序的过程将使用Burp捕获的有关应用程序的所有信息来填充“代理历史记录”和“目标” 站点地图。这两个存储库均包含功能,可帮助您分析它们包含的信息并评估应用程序暴露的攻击面。此外,您可以使用Burp的目标分析器来报告攻击面的程度以及应用程序使用的URL的不同类型。

4、工具配置

Burp包含大量配置选项,通常需要在测试的不同阶段使用它们,以确保Burp可以按所需方式与目标应用程序一起使用。例如:

显示 -您可以配置用于显示HTTP消息的字体和字符集,以及Burp自己的UI中的字体。

目标范围 - 目标范围配置告诉Burp您当前感兴趣并愿意攻击的项目。您应该在测试的早期进行配置,因为它可以控制哪些项目显示在“代理历史记录”和“目标站点地图”中,哪些消息在“代理”中被拦截,以及哪些项目可以被扫描。

平台身份验证 -如果应用程序服务器使用任何平台级别(HTTP)身份验证,则可以将Burp配置为自动处理身份验证。

会话处理 -许多应用程序包含的功能可能会妨碍自动或手动测试,例如反应性会话终止,按请求令牌的使用以及有状态的多阶段流程。您可以使用会话处理规则和宏的组合,将Burp配置为无缝处理大多数情况。

任务计划 -您可以将Burp配置为按给定的时间或间隔计划任务,以允许您在指定的测试窗口内工作。

5、漏洞检测和利用

在完成对目标应用程序的侦查和分析以及Burp的所有必要配置之后,您可以开始对应用程序进行常见漏洞的探测。在此阶段,一次使用多个Burp工具通常是最有效的,在不同的工具之间传递单独的请求以执行不同的任务,并返回到浏览器进行一些测试。在整个Burp中,您可以使用上下文菜单在工具之间传递项目并执行其他操作。

在Burp的默认配置中,它将自动对通过代理的所有请求和响应执行实时被动扫描。因此,在开始积极探索该应用程序之前,您可能会发现BurpScanner已经记录了一些值得进一步调查的问题。

Burp的工具可以以多种不同方式使用,以支持主动测试漏洞的过程。下面针对不同类型的问题介绍了一些示例。

基于输入的错误

对于SQL注入,跨站点脚本和文件路径遍历等问题,您可以通过多种方式使用Burp:

您可以使用BurpScanner执行扫描。您可以在Burp中的任何位置选择项目,然后使用上下文菜单启动扫描。或者,您可以将Burp配置为对通过代理传递的所有范围内请求进行实时扫描。

您可以使用BurpIntruder使用自己的测试字符串和有效负载位置执行模糊测试。

您可以将单个请求发送给BurpRepeater,一遍又一遍地手动修改和重新发出请求。

确定了某些类型的错误之后,您可以使用BurpIntruder积极地利用这些错误。例如,您经常可以使用递归grep有效负载类型来利用SQL注入漏洞。

逻辑和设计缺陷

对于诸如不安全使用客户端控件,无法强制执行帐户锁定以及无法在多阶段流程中跳过关键步骤等问题,通常需要手动进行:

通常,仔细查看代理历史记录将确定需要调查的相关请求。

然后,您可以通过使用BurpRepeater单独发出意外请求,或者打开代理侦听并在使用浏览器的同时手动更改请求,从而探查应用程序对意外请求的处理。

您可以使用BurpIntruder积极利用许多逻辑和设计缺陷。例如,入侵者可用于枚举有效的用户名,猜测密码,在可预测的会话令牌或密码恢复令牌中循环,甚至可以简单地多次(使用空有效负载类型)重新发出相同的请求。

确认了逻辑或设计缺陷后,可以使用BurpProxy的match/replace函数或会话处理规则来系统地更改请求,从而积极利用其中的许多缺陷。

访问控制问题

Burp包含一些功能,可在测试访问控制漏洞时提供帮助:

您可以将“比较站点地图”功能用于各种任务,包括:识别一个用户可见而另一用户不可见的功能;测试低特权用户是否可以访问应仅限于高特权用户使用的功能;以及发现在哪里使用用户特定的标识符来隔离两个相同类型的用户对数据的访问。

您可以使用不同的浏览器在不同的用户上下文中访问应用程序,并为每个浏览器使用单独的Burp代理侦听器(使用不同的端口)。然后,您可以打开其他“代理历史记录”窗口(通过上下文菜单),并在每个窗口上设置显示过滤器,以仅显示在特定侦听器端口上收到的项目。在每个浏览器中使用该应用程序时,每个历史记录窗口将仅显示关联用户上下文的项目。然后,可以使用“当前浏览器会话中浏览器中的请求”功能(通过上下文菜单)在浏览器之间切换请求,以确定如何在该浏览器的用户上下文中处理请求。

当应用程序在请求参数中传递用户标识符,并使用该标识符标识当前用户上下文时,会出现许多特权提升漏洞。您可以通过使用BurpIntruder循环浏览适当格式的标识符(例如,使用数字或自定义迭代器有效负载类型)并配置提取grep项,以从应用程序的响应中检索有趣的用户特定数据,来积极利用此类漏洞。

其他漏洞

Burp包含一些功能,这些功能实际上可以用来传递并自动执行探查其他类型漏洞时出现的任何任务。例如:

您可以使用“搜索和查找评论”功能来帮助您查看目标站点地图的内容,以了解信息泄漏问题。

确定了可能的CSRF漏洞之后,您可以使用CSRF生成器快速创建HTML中的概念验证攻击,然后使用“在浏览器中测试”功能将攻击加载到浏览器中,然后查看浏览器结果,并代理历史记录,以验证攻击是否成功。

您可以使用BurpSequencer分析来自应用程序的会话令牌样本,并估计其随机性的质量。

对于某些类型的加密会话令牌或其他参数,您可以使用BurpIntruder中的位翻转器和ECB块混洗器有效载荷类型盲目修改加密数据,以尝试有意义地更改应用程序处理的解密数据。

您可以编写自己的自定义Burp扩展,以执行更多专业化或自定义任务。

关于激活

pass: 311138The keygen was published for burpsuite 2.1.04 pro.

To run it, java 1.8.0_221 is required, because of which TLS 1.3 interception will not be available, otherwise the keygen is working fine.

run: ```java -noverify -Xbootclasspath/p:burp-loader-keygen-2_1_04.jar -jar burpsuite_pro_v2.1.04.jar```

or from keygen itself

Set Java option

Djava.net.preferIPv4Stack=true

安装教程

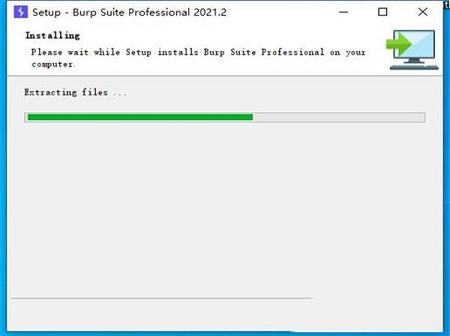

1、点击exe文件2、点击下一步

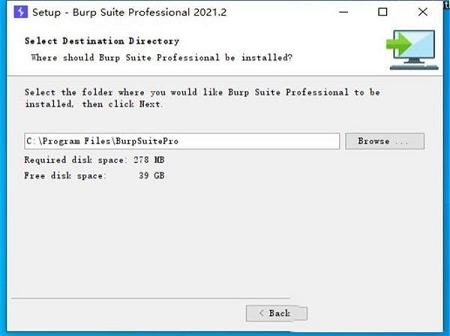

3、选择安装路径

4、在开始页面建立快捷键

5、安装ing

软件优势

1、自动收获低垂的水果Web漏洞扫描程序是软件的核心。这是世界上许多最大的组织信任的扫描仪。

该扫描仪涵盖整个OWASP Top 10,并且能够进行被动和主动分析。当然,开发工作由PortSwigger的世界领先研究团队负责。

2、通过人工指导的自动化节省更多时间

使用纯自动化工具无法找到每个Web安全漏洞。许多需要某种形式的人工输入。但是,利用这些漏洞通常可能是一件令人厌烦的任务。

Burp Intruder等强大的省力工具可让您更好地利用自己的时间。当对漏洞进行模糊处理或使用其他蛮力技术时,尤其如此。

3、瑞士黑客专用刀

很容易看出软件为何起作用。这是一个真正的一站式解决方案,可快速,可靠地发现和利用Web应用程序中的漏洞。

但这还不止于此。通过BApp Store,您可以访问数百个社区生成的插件。软件的Extender API允许您编写自己的。通过以这种方式增强软件的功能,其应用几乎变得无限。

4、业界最受欢迎的工具

Burp Suite Professional在130多个国家/地区拥有40,000多名用户。这使其成为用于Web安全测试的世界上使用最广泛的工具箱。

这不是偶然发生的。我们的工具众所周知是用户知识的倍增器。

当然,我们会这样说。但是,请看一下我们的凭据。我们的软件可以保护许多世界上最强大的组织:

5、其他人跟随

Burp最初由我们的创始人Dafydd Stuttard撰写。您可能会从The Web Application Hacker's Handbook(关于Web安全的事实上的标准教科书)中知道Daf的名字。Daf仍然领导我们的开发团队。

没有研究,您将无法拥有最先进的工具- 我们的团队是首屈一指的。PortSwigger致力于教育,您将在全球各地的会议上找到我们。

一个典型的例子是Burp Collaborator,它率先开发了带外(OAST)测试技术。我们一直在试验-我们的用户从中受益。

版本特色

一、Web漏洞扫描程序1、涵盖了100多个通用漏洞,例如SQL注入和跨站点脚本(XSS),在OWASP前10名中的所有漏洞中均具有出色的性能。

2、Burp的尖端 Web应用程序搜寻器 准确地映射内容和功能,自动处理会话,状态更改,易失性内容和应用程序登录。

3、Burp Scanner包括一个完整的 JavaScript分析 引擎,该引擎结合了静态(SAST)和动态(DAST)技术,用于检测客户端JavaScript(例如基于DOM的跨站点脚本)中的安全漏洞。

4、Burp率先使用高度创新 的带外技术(OAST) 来增强传统的扫描模型。Burp Collaborator技术使Burp可以检测在应用程序外部行为中完全不可见的服务器端漏洞,甚至报告在扫描完成后异步触发的漏洞。

5、Burp Infiltrator技术可用于检测目标应用程序,以在其有效负载到达应用程序内的危险API时向Burp Scanner提供实时反馈,从而执行交互式应用程序安全测试(IAST)。

6、Burp的扫描逻辑会不断进行改进,以确保能够找到最新的漏洞和现有漏洞的新情况。近年来,Burp成为第一台检测Burp研究团队首创的新型漏洞的扫描仪,包括模板注入和Web缓存中毒。

7、所有报告的漏洞均包含详细的自定义建议。这些内容包括问题的完整说明以及逐步的修复建议。会针对每个问题动态生成建议性措词,并准确描述任何特殊功能或补救点。

二、先进的手动工具

1、使用Burp项目文件实时增量保存您的工作,并从上次中断的地方无缝接听。

2、使用配置库可以使用不同的设置快速启动目标扫描。

3、在Burp的中央仪表板上查看所有发现的漏洞的实时反馈。

4、将手动插入点放置 在请求中的任意位置,以通知扫描仪有关非标准输入和数据格式的信息。

5、浏览时 使用 实时扫描, 以完全控制针对哪些请求执行的操作。

6、Burp可以选择报告所有反映和存储的输入,即使尚未确认漏洞,也可以方便手动测试跨站点脚本之类的问题。

7、您可以导出发现的漏洞的格式精美的HTML报告。

8、CSRF PoC Generator函数可用于为给定请求生成概念验证跨站点请求伪造(CSRF)攻击。

9、内容发现功能可用于发现隐藏的内容和未与可浏览的可见内容链接的功能。

10、目标分析器功能可用于分析目标Web应用程序,并告诉您它包含多少个静态和动态URL,以及每个URL包含多少个参数。

11、Burp Intruder是用于自动化针对应用程序的自定义攻击的高级工具。它可以用于多种目的,以提高手动测试的速度和准确性。

12、入侵者捕获详细的攻击结果,并以表格形式清晰地显示有关每个请求和响应的所有相关信息。捕获的数据包括有效载荷值和位置,HTTP状态代码,响应计时器,cookie,重定向数以及任何已配置的grep或数据提取设置的结果。

三、基本手动工具

1、Burp Proxy允许手动测试人员拦截浏览器和目标应用程序之间的所有请求和响应,即使使用HTTPS时也是如此。

2、您可以查看,编辑或删除单个消息,以操纵应用程序的服务器端或客户端组件。

3、该代理历史记录所有请求和响应通过代理的全部细节。

4、您可以用注释和彩色突出显示来注释单个项目,以便标记有趣的项目,以便以后进行手动后续操作。

5、Burp Proxy可以对响应执行各种自动修改,以方便测试。例如,您可以取消隐藏隐藏的表单字段,启用禁用的表单字段并删除JavaScript表单验证。

6、您可以使用匹配和替换规则,将自定义修改自动应用于通过代理传递的请求和响应。您可以创建对消息标题和正文,请求参数或URL文件路径进行操作的规则。

7、Burp有助于消除拦截HTTPS连接时可能发生的浏览器安全警告。安装时,Burp会生成一个唯一的CA证书,您可以将其安装在浏览器中。然后,为您访问的每个域生成主机证书,并由受信任的CA证书签名。

8、Burp支持对非代理感知客户端的无形代理,从而可以测试非标准用户代理,例如胖客户端应用程序和某些移动应用程序。

9、HTML5 WebSockets消息以与常规HTTP消息相同的方式被拦截并记录到单独的历史记录中。

10、您可以配置细粒度的拦截规则,以精确控制要拦截的消息,从而使您可以专注于最有趣的交互。

11、该目标站点地图显示所有已在网站被发现被测试的内容。内容以树形视图显示,该视图与站点的URL结构相对应。在树中选择分支或节点将显示单个项目的列表,并在需要时提供完整的详细信息,包括请求和响应。

12、所有请求和响应都显示在功能丰富的HTTP消息编辑器中。这提供了对基础消息的大量视图,以帮助分析和修改其内容。

13、可以在Burp工具之间轻松发送单独的请求和响应,以支持各种手动测试工作流程。

14、使用Repeater工具,您可以手动编辑和重新发出单个请求,以及完整的请求和响应历史记录。

15、Sequencer工具用于使用标准密码测试的随机性对会话令牌进行统计分析

16、解码器工具使您可以在现代网络上使用的常见编码方案和格式之间转换数据。

17、Clickbandit工具针对易受攻击的应用程序功能生成有效的Clickjacking攻击。

18、比较器工具在成对的请求和响应或其他有趣的数据之间执行视觉区别。

19、您可以创建自定义会话处理规则来处理特定情况。会话处理规则可以自动登录,检测和恢复无效的会话以及获取有效的CSRF令牌。

20、强大的Burp Extender API允许扩展自定义Burp的行为并与其他工具集成。Burp扩展的常见用例包括即时修改HTTP请求和响应,自定义Burp UI,添加自定义扫描程序检查以及访问关键的运行时信息,包括爬网和扫描结果。

21、该BAPP商店是贡献的爆发式的用户社区随时可以使用扩展的存储库。只需在Burp UI中单击即可安装这些工具。

使用帮助

一、软件入门注意:在某些应用程序中使用软件可能会导致意想不到的效果。在您完全了解软件的功能和设置之前,您只能在非生产系统上使用软件。

1、启动打Bur

从PortSwigger.net网站下载适用于所需平台(Windows,MacOS或Linux)的软件安装程序。

运行安装程序,然后在安装向导中选择任何所需的选项。

通过单击已安装的应用程序快捷方式启动软件。在Linux上,快捷方式位于安装过程中显示/选择的安装路径中。

您也可以从命令行启动软件,以指定其他选项和命令行参数。

2、启动向导

Burp启动时,将显示启动向导。这使您可以选择要打开的Burp项目以及要使用的项目配置。

选择一个项目:

您可以从以下选项中选择以创建或打开项目:

临时项目 -此选项对于不需要保存您的工作的快速任务很有用。所有数据都保存在内存中,并且在Burp退出时丢失。

磁盘上的新项目-这将创建一个新项目,该项目会将其数据存储在Burp项目文件中。该文件将保存项目的所有数据和配置,并且在您工作时会增量保存数据。您也可以指定项目的名称。

打开现有项目 -这将从Burp项目文件中重新打开现有项目。显示最近打开的项目列表,以便快速选择。选择此选项后,重新打开项目时,蜘蛛和扫描仪工具将自动暂停,以避免将任何意外请求发送到现有已配置目标。如果需要,可以取消选择此选项。

注意:您以后可以通过“打p”菜单重命名项目。

选择配置:

您可以从以下选项中选择项目配置:

使用Burp默认值 -这将使用Burp的默认选项打开项目。

使用随项目保存的选项 -仅在重新打开现有项目时可用,并且将使用项目文件中保存的选项打开项目。

从配置文件加载 -这将使用选定的Burp配置文件中包含的选项打开项目。请注意,将仅重新加载配置文件中的项目级选项,而所有用户级选项都将被忽略。显示最近使用的配置文件列表,以便快速选择。

从其他Burp安装中打开项目:

如果您打开由其他Burp安装创建的现有项目,则Burp将提示您决定是否拥有该项目的完全所有权。

之所以需要此决定,是因为Burp在项目文件中存储了一个标识符,该标识符用于检索与项目关联的任何正在进行的Burp Collaborator交互。如果Burp的两个实例在正在进行的工作中共享相同的标识符,则可能会遗漏某些基于协作者的问题或将其错误地报告。如果没有其他Burp实例在该项目上工作,则仅应从其他Burp安装中获得项目的完全所有权。

3、显示设置

第一次运行Burp时,值得花一点时间检查显示设置。Burp可让您为UI的不同部分选择不同大小的字体,并且您可能要更改这些设置,具体取决于屏幕分辨率。

首先,查看Burp菜单中显示的文本,标签标题,按钮和其他文本。如果要更改主UI字体大小,请转到“选项”选项卡,然后转到“显示”子选项卡,然后在“ 用户界面”部分中编辑字体大小。然后重新启动Burp并检查新字体是否合适。

其次,转到“转发器”选项卡,然后查看请求面板中显示的HTTP消息。如果要更改HTTP消息的字体大小,请转到“选项”选项卡,然后转到“显示”子选项卡,然后在“ HTTP消息显示”部分中编辑字体大小。然后返回“中继器”选项卡,检查新字体是否合适(无需重新启动)。

二、扫描网站

Burp Scanner自动执行扫描网站内容和漏洞的任务。根据配置,扫描程序可以爬网应用程序以发现其内容和功能,并审核应用程序以发现漏洞。

1、启动扫描

可以通过多种方式启动扫描:

从特定的URL扫描。这通过对一个或多个提供的URL中的内容进行爬网并有选择地审核爬网的内容来执行扫描。为此,请转到Burp仪表板,然后单击“新建扫描”按钮。这将打开扫描启动器,使您可以配置扫描的详细信息。

扫描选定的项目。这使您可以对特定的HTTP请求执行仅审核扫描(不进行爬网)。为此,请在Burp中的任意位置选择一个或多个请求,然后从上下文菜单中选择“扫描”。这将打开扫描启动器,使您可以配置扫描的详细信息。

实时扫描。您可以使用实时扫描来自动扫描由其他Burp工具(如Proxy或Repeater工具)处理的请求。您可以精确配置要处理的请求,以及是否应扫描它们以识别内容或审核漏洞。为此,请转到Burp仪表板,然后单击“新建实时任务”按钮。这将打开实时扫描启动器,使您可以配置任务的详细信息。

2、配置扫描

您可以并行启动多个扫描,并且每个扫描都有其自己的配置选项,这些选项可以准确确定扫描的执行方式。有两个关键的配置区域:

抓取选项。这些选项控制行为,例如最大链接深度,爬网程序如何针对速度与覆盖范围进行优化以及对爬网范围的限制。阅读更多

审核选项。这些选项控制行为,如插入点的处理以及采用的检测方法。从轻量级纯被动分析到重量级侵入式扫描,这些选项对于控制将执行哪种类型的审核活动非常重要。阅读更多

3、监控扫描活动

您可以通过多种方式监视扫描的进度和结果:

打p仪表板显示有关每个任务进度的指标,问题活动日志显示所有扫描任务报告的问题。

您可以打开单个扫描的任务详细信息窗口,以仅查看该扫描的问题活动日志,以及适用任务的审核项目的详细视图。

该目标站点地图显示的所有内容,并已确定,由域和URL组织问题。

4、报告中

您可以使用Burp Scanner 生成 HTML格式的问题报告。您还可以采用适合导入其他工具的XML格式导出问题。

三、渗透测试

1、使用Burp的基础知识

有关安装和启动Burp,启动项目以及配置显示设置的帮助,请参阅Burp Suite入门上的帮助。

要使用Burp进行渗透测试,您需要配置浏览器以与Burp配合使用,并在浏览器中安装Burp的CA证书。

一旦运行了Burp并配置了浏览器,请转到“代理拦截”选项卡,并确保拦截已打开(如果按钮显示“拦截已关闭”,则单击它以切换拦截状态)。然后转到浏览器并访问任何URL。

浏览器发出的每个HTTP请求都显示在“拦截”选项卡中。您可以查看每条消息,并根据需要进行编辑。然后,单击“转发”按钮将请求发送到目标Web服务器。如果任何时候有待拦截的待处理邮件,您都需要转发所有这些邮件,以使浏览器完成加载正在等待的页面。如果需要,可以切换“ Intercept is on / off”按钮以正常浏览而不会受到任何干扰。有关更多帮助,请参阅Burp Proxy入门。

通过Burp浏览应用程序时,代理历史记录会记录所有请求和响应。在代理中,转到“历史记录”选项卡,并查看您提出的一系列请求。在表中选择一个项目,然后在“请求”和“响应”选项卡中查看完整的消息。

同样,在浏览时,默认情况下Burp会构建目标应用程序的站点地图。转到“目标”选项卡和“站点地图”子选项卡以进行查看。该站点地图包含您在浏览器中访问过的所有URL,以及Burp从对您的请求的响应中推断出的所有内容(例如,通过解析HTML响应中的链接)。被请求的项目以黑色显示,其他项目以灰色显示。您可以在树中展开分支,选择单个项目,然后查看完整的请求和响应(如果有)。有关更多帮助,请参阅使用目标工具。通过配置适当的实时扫描任务,您可以控制在浏览时将哪些内容添加到站点地图。

Burp渗透测试工作流的核心是能够在Burp工具之间传递HTTP请求以执行特定任务的能力。您可以从“代理拦截”选项卡,“代理历史记录”,站点地图以及在Burp中您看到HTTP消息的其他任何地方发送消息。为此,选择一个或多个消息,然后使用上下文菜单将请求发送到另一工具。

您将用于特定任务的Burp工具如下:

扫描程序 -用于自动扫描网站的内容和安全漏洞。

入侵者 -这使您可以执行自定义的自动攻击,以执行各种测试任务。

中继器 -用于不断地手动修改和重新发出单个HTTP请求。

Collaborator客户端 -用于生成Burp Collaborator负载,并监视结果带外交互。

Clickbandit-用于产生针对易受攻击的应用程序的点击劫持漏洞。

定序器 -用于分析应用程序会话令牌中的随机性质量。

解码器 -这使您可以使用常见的编码和解码方案来转换应用程序数据的位。

比较器 -用于对应用程序数据的位进行视觉比较,以发现有趣的差异。

您可以通过多种方式组合Burp的不同工具,以执行从非常简单到高度高级和专业化的测试任务。

2、测试工作流程

Burp使您可以有效地结合手动和自动化技术,使您可以完全控制Burp执行的所有操作,并提供有关正在测试的应用程序的详细信息和分析。

一些用户可能不希望以这种方式使用Burp,而只希望对其应用程序执行快速,轻松的漏洞扫描。如果这是您所需要的,请参阅扫描网站。

3、侦察与分析

该代理工具就在于在打嗝的工作流程的心脏。它使您可以使用浏览器来导航应用程序,而Burp会捕获所有相关信息并轻松启动进一步的操作。在典型的测试中,侦察和分析阶段涉及以下任务。

手动映射应用程序

使用浏览器通过Burp Proxy进行工作,通过跟踪链接,提交表单并逐步执行多步过程来手动映射应用程序。此过程将使用所有请求的内容填充“代理历史记录”和“目标” 站点地图,并且(通过实时扫描)会将可以从应用程序响应(通过链接,表单等)推断出的任何其他内容添加到站点地图中。然后,您应该查看所有未请求的项目(站点地图中以灰色显示),然后使用浏览器进行请求。

必要时执行自动映射

您可以选择使用Burp以各种方式自动执行映射过程。您可以:

进行自动扫描以爬网应用程序的内容。

使用内容发现功能可查找未与您可以浏览或查看的可见内容链接的其他内容。

使用Burp Intruder 执行自定义发现,循环浏览公用文件和目录的列表,并确定命中。

请注意,在执行任何自动操作之前,可能有必要更新Burp 配置的各个方面,例如目标范围和会话处理。

分析应用程序的攻击面

映射应用程序的过程将使用Burp捕获的有关应用程序的所有信息来填充“代理历史记录”和“目标” 站点地图。这两个存储库均包含功能,可帮助您分析它们包含的信息并评估应用程序暴露的攻击面。此外,您可以使用Burp的目标分析器来报告攻击面的程度以及应用程序使用的URL的不同类型。

4、工具配置

Burp包含大量配置选项,通常需要在测试的不同阶段使用它们,以确保Burp可以按所需方式与目标应用程序一起使用。例如:

显示 -您可以配置用于显示HTTP消息的字体和字符集,以及Burp自己的UI中的字体。

目标范围 - 目标范围配置告诉Burp您当前感兴趣并愿意攻击的项目。您应该在测试的早期进行配置,因为它可以控制哪些项目显示在“代理历史记录”和“目标站点地图”中,哪些消息在“代理”中被拦截,以及哪些项目可以被扫描。

平台身份验证 -如果应用程序服务器使用任何平台级别(HTTP)身份验证,则可以将Burp配置为自动处理身份验证。

会话处理 -许多应用程序包含的功能可能会妨碍自动或手动测试,例如反应性会话终止,按请求令牌的使用以及有状态的多阶段流程。您可以使用会话处理规则和宏的组合,将Burp配置为无缝处理大多数情况。

任务计划 -您可以将Burp配置为按给定的时间或间隔计划任务,以允许您在指定的测试窗口内工作。

5、漏洞检测和利用

在完成对目标应用程序的侦查和分析以及Burp的所有必要配置之后,您可以开始对应用程序进行常见漏洞的探测。在此阶段,一次使用多个Burp工具通常是最有效的,在不同的工具之间传递单独的请求以执行不同的任务,并返回到浏览器进行一些测试。在整个Burp中,您可以使用上下文菜单在工具之间传递项目并执行其他操作。

在Burp的默认配置中,它将自动对通过代理的所有请求和响应执行实时被动扫描。因此,在开始积极探索该应用程序之前,您可能会发现BurpScanner已经记录了一些值得进一步调查的问题。

Burp的工具可以以多种不同方式使用,以支持主动测试漏洞的过程。下面针对不同类型的问题介绍了一些示例。

基于输入的错误

对于SQL注入,跨站点脚本和文件路径遍历等问题,您可以通过多种方式使用Burp:

您可以使用BurpScanner执行扫描。您可以在Burp中的任何位置选择项目,然后使用上下文菜单启动扫描。或者,您可以将Burp配置为对通过代理传递的所有范围内请求进行实时扫描。

您可以使用BurpIntruder使用自己的测试字符串和有效负载位置执行模糊测试。

您可以将单个请求发送给BurpRepeater,一遍又一遍地手动修改和重新发出请求。

确定了某些类型的错误之后,您可以使用BurpIntruder积极地利用这些错误。例如,您经常可以使用递归grep有效负载类型来利用SQL注入漏洞。

逻辑和设计缺陷

对于诸如不安全使用客户端控件,无法强制执行帐户锁定以及无法在多阶段流程中跳过关键步骤等问题,通常需要手动进行:

通常,仔细查看代理历史记录将确定需要调查的相关请求。

然后,您可以通过使用BurpRepeater单独发出意外请求,或者打开代理侦听并在使用浏览器的同时手动更改请求,从而探查应用程序对意外请求的处理。

您可以使用BurpIntruder积极利用许多逻辑和设计缺陷。例如,入侵者可用于枚举有效的用户名,猜测密码,在可预测的会话令牌或密码恢复令牌中循环,甚至可以简单地多次(使用空有效负载类型)重新发出相同的请求。

确认了逻辑或设计缺陷后,可以使用BurpProxy的match/replace函数或会话处理规则来系统地更改请求,从而积极利用其中的许多缺陷。

访问控制问题

Burp包含一些功能,可在测试访问控制漏洞时提供帮助:

您可以将“比较站点地图”功能用于各种任务,包括:识别一个用户可见而另一用户不可见的功能;测试低特权用户是否可以访问应仅限于高特权用户使用的功能;以及发现在哪里使用用户特定的标识符来隔离两个相同类型的用户对数据的访问。

您可以使用不同的浏览器在不同的用户上下文中访问应用程序,并为每个浏览器使用单独的Burp代理侦听器(使用不同的端口)。然后,您可以打开其他“代理历史记录”窗口(通过上下文菜单),并在每个窗口上设置显示过滤器,以仅显示在特定侦听器端口上收到的项目。在每个浏览器中使用该应用程序时,每个历史记录窗口将仅显示关联用户上下文的项目。然后,可以使用“当前浏览器会话中浏览器中的请求”功能(通过上下文菜单)在浏览器之间切换请求,以确定如何在该浏览器的用户上下文中处理请求。

当应用程序在请求参数中传递用户标识符,并使用该标识符标识当前用户上下文时,会出现许多特权提升漏洞。您可以通过使用BurpIntruder循环浏览适当格式的标识符(例如,使用数字或自定义迭代器有效负载类型)并配置提取grep项,以从应用程序的响应中检索有趣的用户特定数据,来积极利用此类漏洞。

其他漏洞

Burp包含一些功能,这些功能实际上可以用来传递并自动执行探查其他类型漏洞时出现的任何任务。例如:

您可以使用“搜索和查找评论”功能来帮助您查看目标站点地图的内容,以了解信息泄漏问题。

确定了可能的CSRF漏洞之后,您可以使用CSRF生成器快速创建HTML中的概念验证攻击,然后使用“在浏览器中测试”功能将攻击加载到浏览器中,然后查看浏览器结果,并代理历史记录,以验证攻击是否成功。

您可以使用BurpSequencer分析来自应用程序的会话令牌样本,并估计其随机性的质量。

对于某些类型的加密会话令牌或其他参数,您可以使用BurpIntruder中的位翻转器和ECB块混洗器有效载荷类型盲目修改加密数据,以尝试有意义地更改应用程序处理的解密数据。

您可以编写自己的自定义Burp扩展,以执行更多专业化或自定义任务。

∨ 展开

卡特尔大亨修改器 V1.0.0.4078 Steam版

卡特尔大亨修改器 V1.0.0.4078 Steam版

Raubritter修改器 V1.0 MrAntiFun版

Raubritter修改器 V1.0 MrAntiFun版

qq影音播放器2019v4.6.2.1089官方最新版

qq影音播放器2019v4.6.2.1089官方最新版

东软条形码批量生成器注册破解版 v6.4.8

东软条形码批量生成器注册破解版 v6.4.8

Icecream PDF Editorv2.0.8官方版

Icecream PDF Editorv2.0.8官方版

奥秘农庄修改器 Build.10921041 Steam版

奥秘农庄修改器 Build.10921041 Steam版

VCRedistPack(微软Visual C++运行库合集) V1.0.23.0515 最新版

VCRedistPack(微软Visual C++运行库合集) V1.0.23.0515 最新版

冒险岛纸娃娃v2.0中文版

冒险岛纸娃娃v2.0中文版

中国菜刀v1.8绿色版

中国菜刀v1.8绿色版

ssh secure shell clientv3.2.9正式版

ssh secure shell clientv3.2.9正式版

360游戏保险箱官方版V7.3

360游戏保险箱官方版V7.3

Burp Suite Prov2.1中文破解版

Burp Suite Prov2.1中文破解版

X-Scanv3.3中文版

X-Scanv3.3中文版

希沃管家v1.1.9.2222官方版

希沃管家v1.1.9.2222官方版

火绒安全v5.0.41.12完整版(含扩展工具)

火绒安全v5.0.41.12完整版(含扩展工具)